10月26日,视频会议服务软件Zoom为用户推出了一个重大新安全升级:端对端加密。但这个额外的防黑客保护服务并非是默认开启,用户必须通过多个步骤才能够开启这项功能。

Zoom最初在5月宣布了这一额外的安全举措,当时,新冠肺炎疫情期间其服务使用的爆发式增长亦导致了安全问题的增加,包括未经邀请的陌生人侵入会议,也就是Zoom轰炸。

用户将不得不认真考虑是否开启端对端加密服务。尽管它可以提升安全性,但也会屏蔽多个重要的Zoom功能。

新加密服务将面向所有Zoom用户开放,无论是付费还是免费用户。以下是启用这一服务的完整版须知,包括如何确定自己是否真的需要这种额外的保护。

什么是端对端加密?

Zoom电话会议默认已经加密,意味着视频和音频数据都已经使用算法进行过扰码处理。借助独特的秘钥,信息的加密方式为,借助独特的秘钥用其他数据取代可读字符。

端对端加密采用了同样的原理,但它会改变加密秘钥的生成和使用方式。

Zoom当前默认的加密秘钥都在Zoom的服务器上生成,然后发放给用户。此举加大了顽固黑客截取秘钥并侵入未受邀请会议的概率。在最糟糕的情况下,黑客可能会直接从Zoom同时盗取数千个秘钥,然后在电话会议期间暗中监视Zoom用户。

借助端对端加密技术,秘钥将在Zoom用户的电脑端生成。这意味着包括Zoom本身在内的第三方无法获取加密秘钥。Zoom也借此加入了聊天应用端对端加密阵营,该阵营成员包括Signal、Wickr和WhatsApp,只不过这一次是用在了视频领域。

谁需要启用Zoom端对端加密?

很多用户可能并不需要端对端加密提供的额外保护。Zoom此前的安全问题大多源于用户自己的错误,例如将会议向公众开放。因此,如果你只是尝试预防在线高中历史课出现令人厌恶的Zoom轰炸行为,端对端加密可能就有点牛刀小用了。

但疫情也迫使众多高度敏感的讨论不得不通过线上的形式开展。例如,对于企业讨论、政府会议和健康咨询来说,端对端加密能够让人感到安心。

当然,端对端加密不好的一面在于,它亦对犯罪分子十分有利。因为使用这一技术的公司无法获取其用户的加密秘钥,也就无法让执法机构接触到用户的对话。

如何开启Zoom的端对端加密

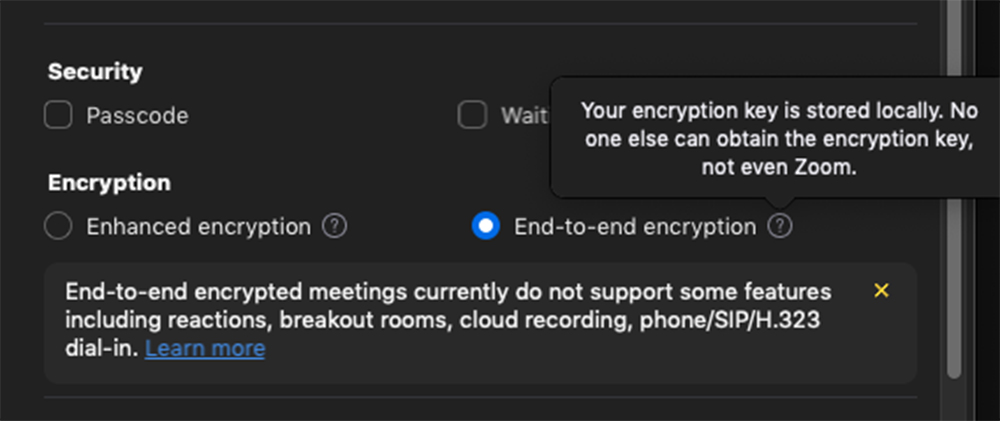

到目前为止,Zoom用户需要通过两个步骤来开启端对端加密。首先,用户必须在Zoom账户的安全设置中启用这一功能。

截图如下:

第二,端对端加密必须由每个会议的发起者激活并管理。在激活后,没有在其账户激活端对端加密的参与者将无法加入会议。因此,如果你正在使用端对端加密,请确保告知受邀人,他们自己在加入会议前也必须在其账户端激活这一功能。

Zoom端对端加密开启之后无法使用的一些重要功能

让端对端加密兼容多方视频是一个严峻的技术挑战,至少对于这个初期版本来说是这样,因此Zoom不得不有所取舍。广泛来说,Zoom视频会议使用的技术在互动、便利性方面有所欠缺,而且要求发起方和参与方进行更多的设置和准备。

Zoom称无法启用的诸多功能包括云端会议录制;参会人员现场表情符号互动;用户先于发起方进入会议;面向外部观众播放会议;现场标注;投票;一对一私聊;以及将参与者分成不同的小组。

然而,最明显的禁用功能可能是电话拨入。所有参与端对端加密电话会议的人员必须使用Zoom移动端或桌面软件,并启用端对端加密服务。这一点对于那些不怎么精通技术的用户或者那些喜欢使用电话接入会议的人来说可能会成为一个巨大的障碍。

不过,其中一些限制可能是临时性的。这周计划推出的是“第一阶段”内容,公司计划于明年推出“第二阶段”的更新。我们预计后者将包括身份管理的改善,可能会让加入加密会议变得更便捷,或抵消掉Zoom隐私保护工具首次迭代所带来其他一些不便之处。(财富中文网)

译者:冯丰

审校:夏林

10月26日,视频会议服务软件Zoom为用户推出了一个重大新安全升级:端对端加密。但这个额外的防黑客保护服务并非是默认开启,用户必须通过多个步骤才能够开启这项功能。

Zoom最初在5月宣布了这一额外的安全举措,当时,新冠肺炎疫情期间其服务使用的爆发式增长亦导致了安全问题的增加,包括未经邀请的陌生人侵入会议,也就是Zoom轰炸。

用户将不得不认真考虑是否开启端对端加密服务。尽管它可以提升安全性,但也会屏蔽多个重要的Zoom功能。

新加密服务将面向所有Zoom用户开放,无论是付费还是免费用户。以下是启用这一服务的完整版须知,包括如何确定自己是否真的需要这种额外的保护。

什么是端对端加密?

Zoom电话会议默认已经加密,意味着视频和音频数据都已经使用算法进行过扰码处理。借助独特的秘钥,信息的加密方式为,借助独特的秘钥用其他数据取代可读字符。

端对端加密采用了同样的原理,但它会改变加密秘钥的生成和使用方式。

Zoom当前默认的加密秘钥都在Zoom的服务器上生成,然后发放给用户。此举加大了顽固黑客截取秘钥并侵入未受邀请会议的概率。在最糟糕的情况下,黑客可能会直接从Zoom同时盗取数千个秘钥,然后在电话会议期间暗中监视Zoom用户。

借助端对端加密技术,秘钥将在Zoom用户的电脑端生成。这意味着包括Zoom本身在内的第三方无法获取加密秘钥。Zoom也借此加入了聊天应用端对端加密阵营,该阵营成员包括Signal、Wickr和WhatsApp,只不过这一次是用在了视频领域。

谁需要启用Zoom端对端加密?

很多用户可能并不需要端对端加密提供的额外保护。Zoom此前的安全问题大多源于用户自己的错误,例如将会议向公众开放。因此,如果你只是尝试预防在线高中历史课出现令人厌恶的Zoom轰炸行为,端对端加密可能就有点牛刀小用了。

但疫情也迫使众多高度敏感的讨论不得不通过线上的形式开展。例如,对于企业讨论、政府会议和健康咨询来说,端对端加密能够让人感到安心。

当然,端对端加密不好的一面在于,它亦对犯罪分子十分有利。因为使用这一技术的公司无法获取其用户的加密秘钥,也就无法让执法机构接触到用户的对话。

如何开启Zoom的端对端加密

到目前为止,Zoom用户需要通过两个步骤来开启端对端加密。首先,用户必须在Zoom账户的安全设置中启用这一功能。

截图如下:

第二,端对端加密必须由每个会议的发起者激活并管理。在激活后,没有在其账户激活端对端加密的参与者将无法加入会议。因此,如果你正在使用端对端加密,请确保告知受邀人,他们自己在加入会议前也必须在其账户端激活这一功能。

Zoom端对端加密开启之后无法使用的一些重要功能

让端对端加密兼容多方视频是一个严峻的技术挑战,至少对于这个初期版本来说是这样,因此Zoom不得不有所取舍。广泛来说,Zoom视频会议使用的技术在互动、便利性方面有所欠缺,而且要求发起方和参与方进行更多的设置和准备。

Zoom称无法启用的诸多功能包括云端会议录制;参会人员现场表情符号互动;用户先于发起方进入会议;面向外部观众播放会议;现场标注;投票;一对一私聊;以及将参与者分成不同的小组。

然而,最明显的禁用功能可能是电话拨入。所有参与端对端加密电话会议的人员必须使用Zoom移动端或桌面软件,并启用端对端加密服务。这一点对于那些不怎么精通技术的用户或者那些喜欢使用电话接入会议的人来说可能会成为一个巨大的障碍。

不过,其中一些限制可能是临时性的。这周计划推出的是“第一阶段”内容,公司计划于明年推出“第二阶段”的更新。我们预计后者将包括身份管理的改善,可能会让加入加密会议变得更便捷,或抵消掉Zoom隐私保护工具首次迭代所带来其他一些不便之处。(财富中文网)

译者:冯丰

审校:夏林

Videoconferencing service Zoom rolled out a major new security upgrade for users on October 26: end-to-end encryption. But the extra protection against hackers won’t be offered by default, meaning users will have to take several steps to turn it on.

Zoom initially announced the extra security in May, when exploding use of its service during the coronavirus pandemic led to a rise in security problems, including strangers joining calls uninvited, known as Zoombombing.

Users will have to give some serious thought to whether to enable end-to-end encryption. Although it increases security, it disables a number of key Zoom features.

The new encryption will be available to all Zoom users, whether they have paid or free accounts. Here’s everything to know, including how to decide whether you even need the extra protection.

What is end-to-end encryption?

Zoom calls are already encrypted by default, meaning that video and audio data are scrambled using an algorithm. Information is encoded by replacing readable characters with other data, using a unique key.

End-to-end encryption works on the same principle, but it changes how encryption keys are created and used.

Keys for Zoom’s current default encryption are created on Zoom’s servers, then distributed to users. This increases the chances that a determined hacker could intercept a key and access a meeting uninvited. In a worst-case scenario, hackers could steal thousands of keys at the same time directly from Zoom and then spy on Zoom’s users during their calls.

With end-to-end encryption, keys will instead be generated on the computers of Zoom users. This should mean third parties, including Zoom itself, can’t get their hands on encryption keys. This brings Zoom in line with end-to-end encrypted chat apps like Signal, Wickr, and WhatsApp—except in this case, it applies to video.

Who needs end-to-end encryption for Zoom calls?

Many users probably don’t need the extra protection provided by end-to-end encryption. Zoom’s previous security problems were mostly the result of user error, such as making meetings publicly accessible. So if you’re just trying to deter nuisance Zoombombings of an online high school history class, end-to-end encryption is probably overkill.

But the pandemic has also pushed many highly sensitive conversations online. For corporate discussions, government meetings, and health consultations, for instance, end-to-end encryption can provide peace of mind.

Of course, on the flip side, end-to-end encryption is also useful for criminals.Because companies using it lack access to their users’ encryption key, the companies are incapable of giving law enforcement access to users’ communications.

How to turn on end-to-end encryption in Zoom

For now, Zoom users will need to go through a two-part process to get end-to-end encryption. First, users must enable it in the security settings of their Zoom accounts.

Here’s what that looks like:

Secondly, end-to-end encryption must be activated and managed by each meeting’s host. If it’s activated, attendees who don’t have end-to-end encryption activated on their own accounts will be unable to join meetings. So if you’re using end-to-end encryption, be sure to let invitees know they must activate the feature on their own account before joining your meeting.

Some key Zoom features won’t work with end-to-end encryption

Making end-to-end encryption work with multiparty video is a serious technical challenge, and at least with this early version, Zoom had to make some tradeoffs. Broadly speaking, Zoom calls using the technology will be less interactive, less convenient, and require more setup and preparation by both hosts and attendees.

Among the features Zoom says won’t work are recording meetings to the cloud; live emoji reactions from meeting participants; users’ ability to join a call before the host; streaming a meeting to outside viewers; live transcription; polling; one-on-one private chat; and splitting participants into breakout rooms.

But perhaps the most notable missing feature will be telephone dial-in. All participants in end-to-end encrypted calls must use Zoom mobile or desktop software and have end-to-end encryption enabled. That could be a significant hurdle for less tech-savvy users, or others who prefer using their phones to dial in to meetings.

However, some of these limitations may be temporary. This week’s planned rollout is “phase 1,” with a “phase 2” update planned for next year. It’s expected to include improved identity management, which might make joining encrypted calls easier or offset some of the other inconveniences of Zoom’s first iteration of total privacy.